Если опция « Забыли пароль? » недоступна, выполните следующие действия.

Для EMUI 8.X и ниже: Опция « Забыли пароль? » не будет отображена на экране ввода пароля, если недоступна функция Секретный вопрос для восстановления пароля .

EMUI 9.X и Magic UI 2.X или выше: Когда вы активируете функцию Блокировка приложений первый раз, вам будет предложено выбрать Пользовательский PIN-код или Пароль экрана блокировки . Если вы выберете Пароль экрана блокировки , то опция « Забыли пароль? » будет недоступна.

При удалении и повторной установке данные приложения будут утеряны и не будут подлежать восстановлению.

Если выполнен вход в ваш аккаунт HUAWEI, вам потребуется ввести ваш аккаунт HUAWEI ID и пароль, чтобы активировать телефон после использования функции Восстановление заводских настроек .

Если проблема не устранена, сохраните резервную копию данных и отнесите устройство в авторизованный сервисный центр Huawei.

Биометрия

Если в вашем телефоне установлен сканер отпечатков пальцев или используется распознавание лиц, обязательно используйте эту защиту.

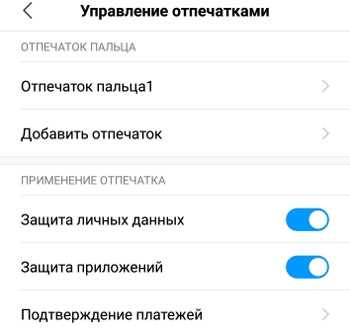

Управление отпечатками. Добавьте свой отпечаток пальца для разблокировки телефона. Для этого приложите палец к сканеру несколько раз (почувствуете вибрацию). Затем немного сместите палец для записи краев вашего отпечатка. Можно добавить несколько отпечатков, например для нескольких членов семьи (родители и ребенок). Ненужные отпечатки в дальнейшем можно удалить.

Установите, в каких случаях будет запрашиваться отпечаток пальца, для подтверждения каких действий:

- Защита личных данных. Т.е. чтобы посмотреть фото, заметки, видео – доступ только по отпечатку.

- Защита приложений. Т.е. удалить/установить приложения можно только с подтверждением отпечатка.

- Подтверждение платежей: FIDO и IFAA. Для России не применимо.

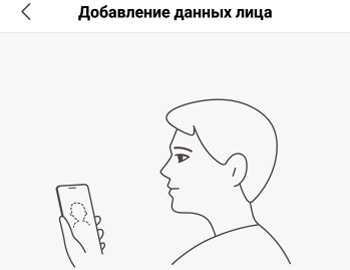

Добавить данные лица. Разблокировка по лицу. Это менее безопасный способ, чем использование кода или графического ключа. Телефон можно разблокировать с помощью вашей фотографии, а также людьми с похожей внешностью.

Перед съемкой убедитесь, что ваше лицо ничем не закрыто, а вокруг хорошее освещение. Снимок лица и последующая разблокировка будет происходить с использованием передней камеры.

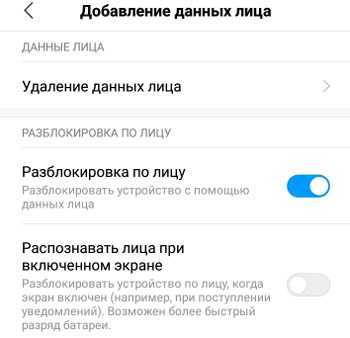

После добавления лица доступны 2 опции:

- Разблокировка телефона по лицу.

- Распознавать лица при включенном экране – разблокировать по лицу, когда экран включен (например, при входящих уведомлениях). Но это быстро разряжает батарею, т.к. передняя камера постоянно включена.

Рейтинг самых популярных комбинаций

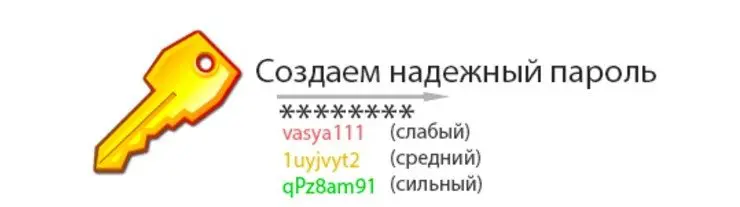

В интернете давно существует рейтинги самых часто используемых комбинаций. По статистике, средняя его длина составляет от 6 до 8 символов.

На первом месте рейтинга — цифровые последовательности и первый ряд букв клавиатуры:

- 123456 и аналогичные.

- Qwerty.

- Password/пароль.

- Abc123.

- Superman, Sp1derm4n и прочие комбинации английских слов и цифр.

Рейтинг самых популярных комбинаций

Сочетания длиной менее 4 символов или цифр Взломать такие последовательности не составит труда. Самым простым способом получить доступ к аккаунту, является взлом методом грубого перебора (брутфорс).

Как взламывают пароли

Для брутфорса существуют программы, в которые загружается список популярных слов и комбинаций (словарь). Такой список можно найти в открытом доступе. Программа подставляет комбинации по очереди, в автоматическом режиме, пока не найдет рабочую последовательность.

Сколько займет подборка комбинации

Подборка пароля из 4 символов не представляет никаких сложностей для злоумышленника. В 2012 году, на конференции по кибербезопасности в Норвегии, была продемонстрирована система, способная подбирать 348 миллиардов хэшей в секунду!

Хэшем называют преобразование информации с помощью определенного алгоритма, что позволяет кодировать, хранить, а затем восстанавливать эту информацию.

Если для хранения кодового слова используются более сложные алгоритмы хэширования, например, комбинации md5, то последовательность из 6 символов (буквы разного регистра + цифры) можно подобрать за 95 минут (скорость около 10 миллионов последовательностей в минуту). А вот для того, чтобы подобрать пароль из 10 символов, потребуется уже более двух с половиной тысяч лет.

Такие значения достигаются в идеальных условиях: без ограничения по количеству попыток, и с максимальной скоростью обмена данными. В реальной ситуации взлом займет гораздо больше времени

Как взламывают пароли

Какие пароли ненадежные

Код, состоящий из букв в одном регистре, взломать крайне легко. Особенно, если это повсеместно используемые слова, названия книг, имена героев или событий.

Усложнения таких комбинаций с помощью дополнительных слов так же будет недостаточно: «Этомойпароль» или «этомойкрутойпароль» будут подобраны за одинаковое время.

Как происходит утечка комбинаций в сеть

В первую очередь взламываются малопопулярные сайты, без серьезной защиты. Хакеры выкладывают взломанные аккаунты в свободный доступ, чтобы внести все комбинации login+password в словари, используя их в соцсетях, платежных системах или почтовых сервисах.

Биометрический отпечаток пальца

Сканеры отпечатков пальцев все еще активно используются разработчиками смартфонов. Вариантов их размещения существует несколько — они могут быть встроены в кнопки, экран или размещаться отдельно. Стоит отметить, что блокировка телефона с помощью отпечатка пальца является одним из самых быстрых и безопасных методов.

Обойти такую систему защиты достаточно сложно, но возможно. Отпечатки пальцев можно получить из фотографий и других источников, а затем воспроизвести даже с помощью двумерной печати. В частности, в 2017 году одному исследователю кибербезопасности удалось получить отпечаток пальца министра обороны Германии из фотографий высокого разрешения.

Мир масок

Главные проблемы Face ID начались у Apple год назад, когда весь мир резко надел маски. За год ничего не изменилось: если вы их носите, то айфон можно разблокировать только с помощью пин-кода. С оплатой система точно такая же: вводите пин-код.

Пандемия обнажила главный недостаток Face ID — он не работает в масках. Поэтому в мире, где царит COVID-19, очень важен отпечаток пальца.

Но даже несмотря на этот факт, я всё равно утверждаю, что Face ID — самая лучшая и удобная система идентификации пользователей. И тому есть несколько причин.

Фото: Константин Баранов / Wylsacom Media

Фото: Константин Баранов / Wylsacom Media

Надёжность

Рассказываю о своём опыте: Face ID срабатывает всегда, когда должен срабатывать. То, что система не срабатывает, когда вы в маске, лишь подтверждает этот постулат: она работает только с открытыми глазами, носом и губами. Я знаю, что у многих айфоны разблокируются с маской, но как они этого добились, мне неизвестно — у меня не выходило зарегистрироваться в системе Face ID даже несмотря на существующие инструкции.

Система срабатывает всегда, когда она должна срабатывать: при ярком солнце, в кромешной темноте, когда я с бородой, когда я только что побрился, когда я сбрил себе волосы на голове, когда я надел одни очки, когда я надел другие очки.

Естественность

Посмотрели на айфон — он разблокирован. Вам пришёл пуш? Просто нажмите на него — айфон разблокируется и сразу выведет на содержимое пуша

В первый же день использования вы перестаёте обращать внимание на то, как работает Face ID, привыкая к тому, что замочек в верхней части экрана просто открывается

Безопасность

Ваш образ сохраняет ваши основные данные: пароли, защищённые приложения, ваши финансы и так далее. Взломать Face ID нереально: даже 3D-маски не помогают. Уже были попытки:

Новости

Forbes: Face ID у Apple вне конкуренции. А вот у LG, Samsung и OnePlus защита так себе

Также айфон по умолчанию нельзя разблокировать, когда владелец спит — нужны открытые глаза. Но в настройках это можно зачем-то убрать.

Способ 2. Воспользуйтесь Smart Lock

Этот способ, наоборот, подойдет, если у вас новый смартфон — от 2015 года и новее. В этом случае, скорее всего, у вас Android 5.0 и старше. Начиная с этой версии в Android доступна функция Smart Lock, с помощью которой можно попытаться разблокировать Android, если забыл пароль.

Smart Lock позволяет разблокировать телефон тремя различными способами:

- Надежные устройства — разблокировка без ввода пароля происходит, если к смартфону по Bluetooth подключается знакомое устройство.

- Безопасные места — разблокировка без ввода пароля происходит, если вы находитесь в пределах заданной местности — например, у себя дома.

-

Распознавание лиц — разблокировка без ввода пароля происходит, если Android определяет, что именно вы в данный держите его в руках.

Разблокировка Android при помощи Smart Lock

- Вспомните, настраивали ли вы Smart Lock, когда устанавливали на телефон пароль или графический ключ? Какой способ разблокировки вы выбрали?

- Если вы выбрали надежное устройство, и на вашем телефоне включен Bluetooth, найдите устройство, включите на нем Bluetooth и попытайтесь подключиться с него к своему смартфону.

- Если вы выбрали безопасное место, и на вашем телефоне включен GPS, отправляйтесь в заданное место. Android разблокируется, как только определит по GPS, что ваше местоположение совпадает с заданным.

- Если вы выбрали распознавание лиц, смартфон разблокируется, если увидит камерой ваше лицо и сличит его с тем, что хранится у него в памяти.

Если вы не настраивали Smart Lock, чтобы разблокировать Android, если забыли пароль, читайте далее.

Перемещение в защищенную папку

Функция доступна как во встроенном, так и в загруженном эксплорере. Прошивка Flyme работает следующим образом:

- Откройте «Проводник», перейдите к месту, где хранится личный файл. Держите палец на нем. В расширенном меню выберите «Еще», а затем «Отправить в хранилище».

- Вернитесь на главную страницу и нажмите «Хранилище».

- Войдите в систему с помощью пароля, отпечатка пальца или Face ID.

При первом использовании хранилища пользователю предлагается придумать пароль. Если в дальнейшем вы будете постоянно забывать его, то потеряете доступ к тайнику — при нескольких неудачных попытках он будет заблокирован.

MIUI имеет аналогичную систему:

- Откройте «Проводник», найдите файл и удерживайте на нем палец. Потяните вниз «Еще», нажмите «Сделать приватным».

- Примите перевод.

- Вернитесь в главное меню и перетащите экран вниз.

- Установите пароль.

- Получите доступ к кэшу.

Вы также можете установить сторонние программы из Google Play для скрытия изображений на Android. Такая функция есть в:

- File Commander;

- X-plore File Manager;

- Solid Explore File Manager.

Стороннему программному обеспечению сложнее восстановить данные в зашифрованном виде.

Password-менеджеры

Из самых известных мультиплатформенных password-менеджеров следует отметить:

- Менеджеры в браузерах Chrome, Opera, Firefox;

- Lastpass;

- 1password;

- Dashlane;

- SafeInCloud;

- Другие.

Пароли будут надежно шифроваться, при этом большинство приложений интегрировано с браузерами. Каждый раз, как пользователь будет заходить на почтовый ящик или в аккаунт соцсети, такие приложения автоматически заполнят логин и сохраненный пароль. Причем комбинации синхронизируются и будут доступны с любых устройств пользователя.

Password-менеджер Lastpass

Как работать с менеджером пароль в браузерах

Если автозаполнение в настройках браузера включено (доступ к этой функции можно получить, зайдя в настройки браузера и открыв меню «passwords» или «автозаполнение»), то каждый раз, как пользователь попадает на сайт, где от него требуется пройти автаризацию, браузер предложит ему сгенерировать случайные символы и сохранить их в менеджере.

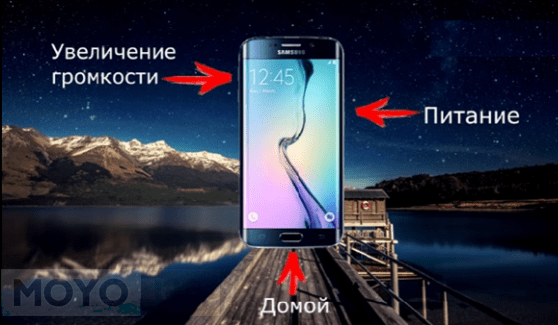

Сброс всех настроек

Внимание! В этом случае вы потеряете всю информацию, которая находится на жестком диске смартфона. Сохранить можно только данные, которые имеются на карте памяти, которую предварительно необходимо извлечь

Процесс сброса настроек у каждой марки смартфона свой. Но принципиально алгоритм сброса у Samsung не отличается от алгоритма Lenovo, Prestigio или Huawei. Суть его — использование меню Recovery. Для того, чтобы в него попасть, в одних гаджетах необходимо одновременно нажать на кнопки громкости и включения. В других — иные комбинации, например, в Huawei, это комбинация кнопок громкости, центральной и включения, а в Prestigio достаточно одновременно нажать на кнопки включения и домой. Мы настоятельно рекомендуем узнать, как попасть в меню Рекавери именно на вашей модели гаджета.

В меню Recovery пройти по пути: wipe/factoru reset – delete all user data – rebot system now. В качестве джойстика используются кнопки громкости, а выбор — кнопкой включения

Но еще раз акцентируем внимание — в этом случае удаляется вся информация с жесткого диска. Прибегать к этому методу необходимо при форс-мажоре, когда срочно нужно позвонить, интернета и другого гаджета под рукой нет

Важно: При выборе неправильного пункта или несоблюдении последовательности можно “сломать” операционную систему. И тогда не останется другого выхода, кроме посещения сервисного центра

Также перед использованием этого способа стоит извлечь карту памяти и сим, чтобы сохранить все данные, которые на них содержатся.

Как распознать взлом смартфона?

- Заряд. Если смартфон начал быстро разряжаться, то это не всегда «сдыхающая» батарея. Возможно, за вами следят и телефон просто непрерывно обменивается с хозяином каким-то данными или работает в режиме жучка. Шпионское ПО работает в фоновом режиме и значительно повышает нагрузку на систему телефона.

- Непонятные новые программы. Листая меню телефона с установленными программами можно увидеть то, что вы не ставили и понятия не имеете для чего она. Обычно подобные программы просто так удалить невозможно, при попытке обычной деинсталляции непонятной программы появляется либо ошибка, либо удаление невозможно.

- Непонятные уведомления. В режиме блокировки телефона на экране появляются странные уведомления или сообщения — реклама, иностранный язык, картинки, чего ранее не наблюдалось. Это признак заражения телефона вирусом.

- Быстро кончаются деньги. Если со счета стали пропадать деньги, а вы ничего сверхъестественного, типа получасового звонка в Африку, не совершали — возможно вы взломаны. Для начала посетите личный кабинет — возможно просто оператор в наглую подключил вам платные услуги. Такое случается и очень часто (читайте, например: Билайн подписал на погоду, как отказаться?).

- Сигналы, бипперы, шум во время разговора. Если ранее ничего такого не было, попробуйте просто перезвонить. Это, конечно, могут быть и просто технические проблемы или помехи у оператора связи. Однако если вы начали слышать это постоянно, а у вашего визави на другом конце провода все тихо — повод задуматься.

- Самостоятельная и внезапная активация функций и программ. Вдруг включился Wi-Fi и пошел трафик? Долго открывается телефонная книга? Самостоятельно открываются сайты? Проверьте, снова выключив интернет. Если он вновь самостоятельно включится — скорее всего смартфон заражен.

- «Левый» абонент в вашей адресной книге. Самое часто свидетельство, что ваш телефон взломан и им уже пользуются мошенники. Неизвестный контакт не может появиться ниоткуда.

- Автоматические открытие сайтов. При запуске браузера автоматически открываются веб-сайты? Если вы сами не ставили автозапуск (домашняя страница) — ваш телефон заражен. Обычно такие простенькие вирусы заказывают разные казино, сайты для взрослых, рекламные площадки и прочий информационный мусор. Вирус просто меняет домашнюю страницу на нужную мошенникам.

- Нагрев и зависание. Телефон почему-то стал горячим, хотя вы им не пользовались? Смартфон виснет даже на простой задаче? Проверьте память и трафик — возможно ваш телефон работает не покладая рук, пока вы спите. Работает на благо аферистов, естественно. Например — усердно рассылает спам или шпионит за вами через видеокамеру.

- Пропажа денег из кошельков. Обязательно и часто проверяйте свои электронные кошельки. Исчезают деньги – это скорее всего взлом.

- Жалобы друзей. Ваши абоненты стали жаловаться, что от вас стали приходить сообщения, которые вы не отправляли? Вы — взломаны и телефон используется в качестве спам-робота (рассыльщика). Причем сообщения могут быть как безобидными (с рекламой, как в материале Профилактика и обслуживание пластиковых окон — новый лохотрон) так и экстремально опасными, заряженными серьезными вирусами!

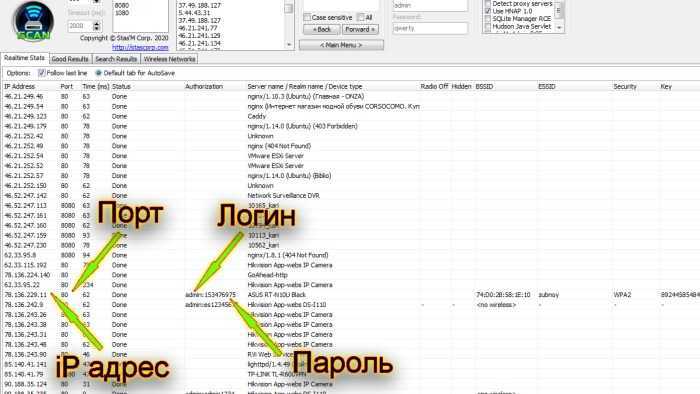

Взлом iP камеры с помощью программ

Чтобы найти и подключится к онлайн камере необходим софт. Архив с необходимыми программами можете скачать с облака, здесь. В архиве содержаться 3 программы:

- KPortScan;

- RouterScan;

- iVMS-4200(v2.8.2.2_ML).

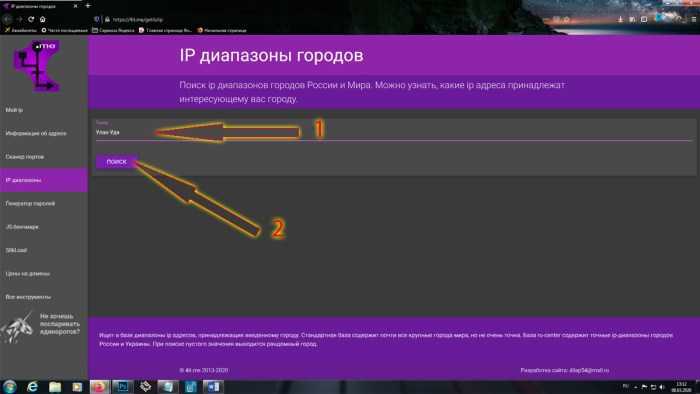

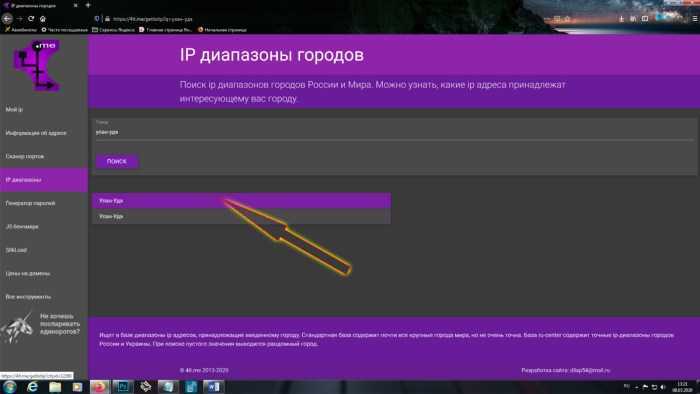

Сбор iP адресов камер

Для доступа к камере видеонаблюдения требуется iP адрес камеры, логин и пароль. Вот основные данные для того, чтобы iP камера отобразилась на мониторе.

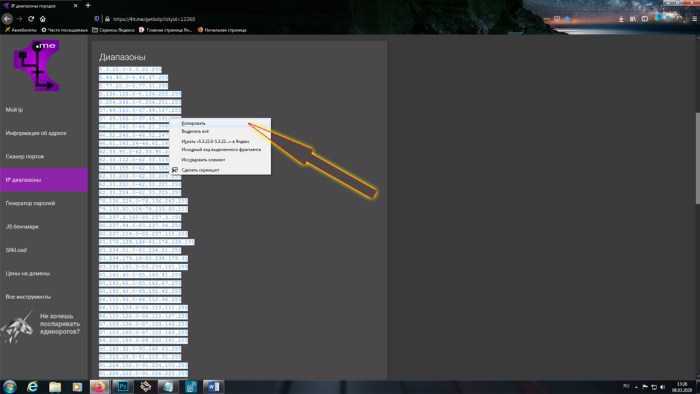

Добыть нужные нам: адрес iP камеры, логин и пароль начинаем с поиска диапазонов. Переходим на сайт: https://4it.me/getlistip и вводим название города, в котором хотим найти все ай пи адреса камер видеонаблюдения. Жмём «Поиск», ниже кликаем по своему городу. Внизу будут диапазоны iP адресов которые нужно скопировать.

Выбираем город и жмём «Поиск»

Кликаем ещё раз по названию города

Ниже копируем все диапазоны ip адресов

Обработка iP адресов

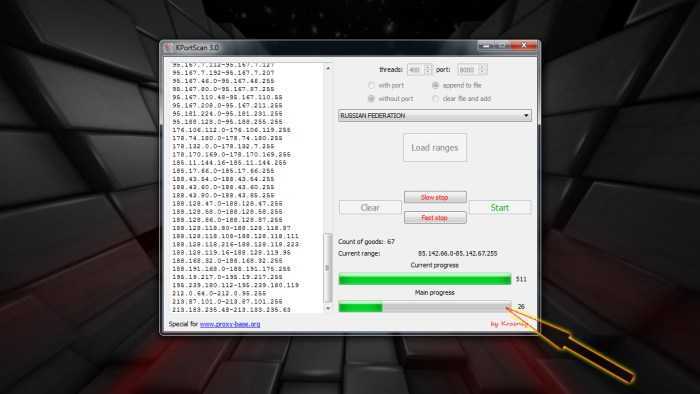

Вставляем скопированные диапазоны. Ставим порт 8000. Выбираем Российскую Федерацию. Кликаем по кнопке: «Load ranges». Жмём на кнопку «Start».

Запускаем программу KPortScan и проводим такие манипуляции:

- Вставляем в окно программы скопированные диапазоны iP адресов камер;

- Порт выставляем 8000;

- В выпадающей вкладке выбираем Российскую Федерацию;

- Кликаем по кнопке: «Load ranges»;

- Запускаем операцию по очистки iP адресов камер кликая на кнопку: «Start».

Пойдёт процесс обработки. Проделанную работу можно наблюдать на полосе прогресса. По мере выполнения зелёная полоса будет расти вправо. Время, за которое выполняется очистка ай пи адресов примерно составляет минут 30 – 40.

Как только операция закончится, полоса прогресса станет пустой. Теперь закрываем программу KPortScan, так как она нам больше не понадобится.

Взлом iP адресов камер

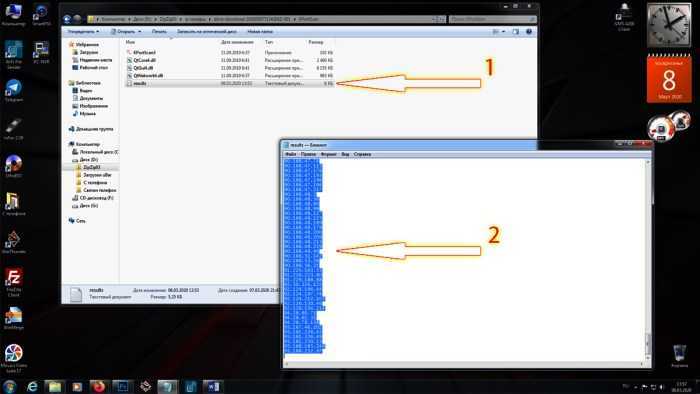

Заходим в папку с программой KPortScan, открываем с помощью блокнота текстовый файл: «results», копируем все айпишники и закрываем блокнот. Пришло время к запуску второй программки для взлома iP адресов камер — RouterScan.

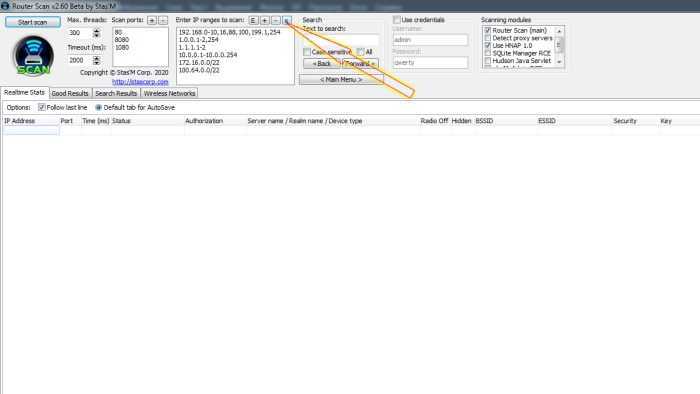

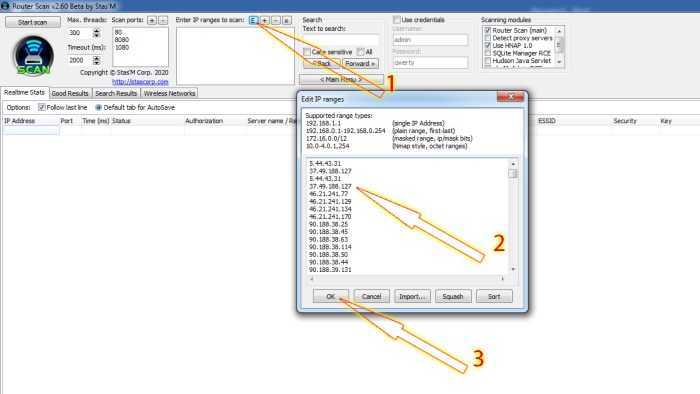

В интерфейсе программы RouterScan очищаем забитые адреса iP, для этого просто кликаем по кнопке: «Х» в пункте: «Enter IP ranges to scan». Следующим шагом нужно добавить наши обработанные iP адреса в программу. Кликаем по кнопке: «Е» всё в том же пункте Enter IP ranges to scan.

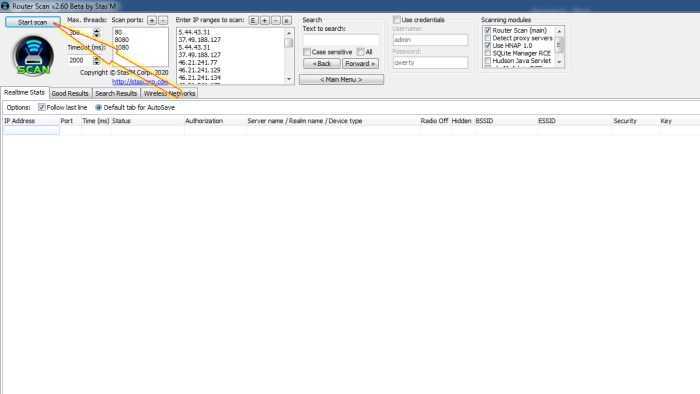

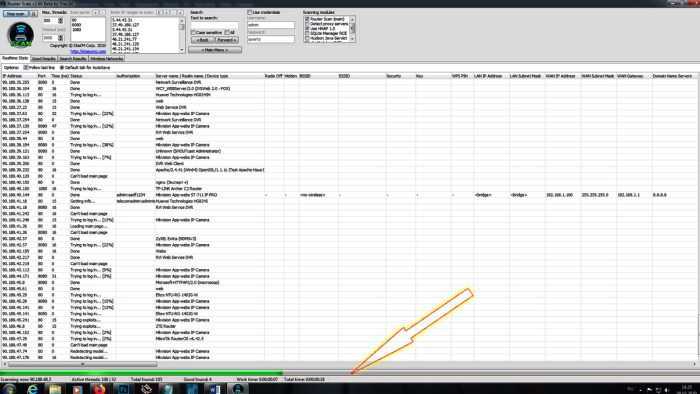

В открывшееся небольшое окно вставляем обработанные адреса, скопированные с текстового файла «result». Нажимаем на кнопку: «Start scan», тем самым запуская сканирование.

Завершится процесс, когда зелёная полоса внизу дойдёт до крайне правого положения.

Открываем в папке с программой KPortScan текстовый файл «result» с помощью блокнота и копируем готовые ip адреса. Закрываем блокнот.

Запускаем из скачанного архива программу RouterScan

Очищаем вбитые ip адреса

Вставляем скопированные, из файла «result», ip адреса

Запускаем сканирование ip адресов

Полоса прогресса программы RouterScan

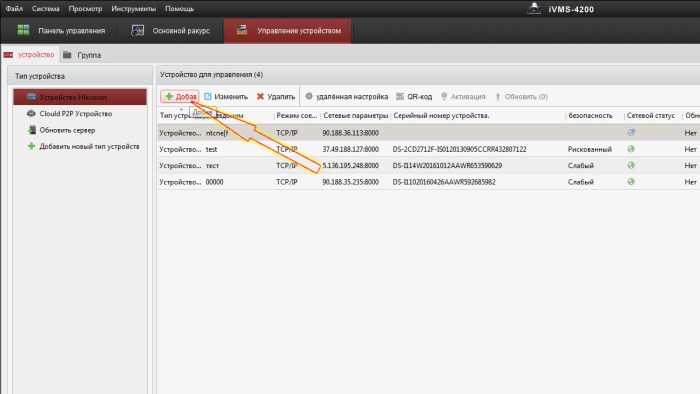

IP камера – подключение и просмотр

Последняя программа из архива iVMS-4200(v2.8.2.2_ML) служит для просмотра веб камер. Далее следует установить её на компьютер и запустить.

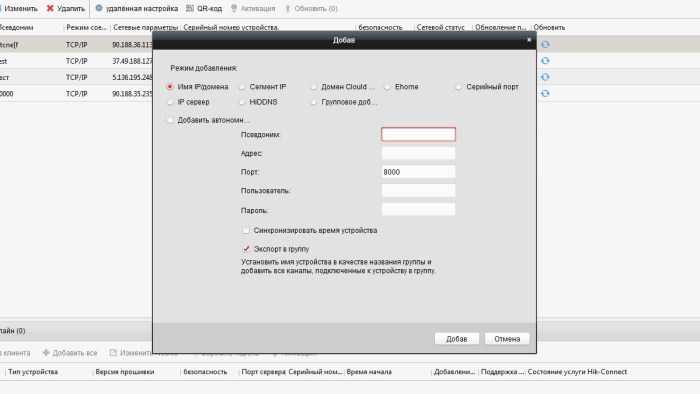

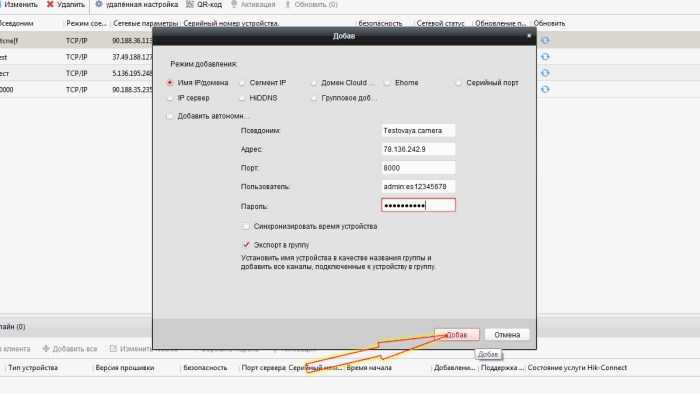

После запуска перейти на вкладку «Панель управления» — «Управление устройством» — «Добавить». Теперь, чтобы iP камера работала, корректно заполняем:

- Псевдоним – любое имя;

- Адрес – IP адрес камеры;

- Порт – оставляем без изменении: 8000;

- Пользователь – логин от iP камеры

- Пароль – пароль от iP камеры

Где брать адрес, логин и пароль смотрите на фотографии ниже. После, как вставили, кликаем по кнопочке: «Добавить». Переходим на вкладку «Панель управления» — «Основной ракурс».

Если всё сделали правильно, то взломанная iP камера отобразится в интерфейсе программы iVMS-4200. В случае, когда на экране ничего нет, попробуйте следующий адрес ip камеры из программы Router Scan.

Запускаем программу iVMS-4200(v2.8.2.2_ML). Кликаем: «Панель управления». Выбираем: «Управление устройством»

Кликаем по кнопке: «Добавить» для добавления взломанной ip камеры

В открывшемся окне прописываем адрес, логин и пароль, псевдоним пишем любой

После заплнения всех необходимых данных кликаем: «Добавить»

Для просмотра добавленной взломанной камеры переходим на вкладку: «Панель управления» и далее выбираем: «Основной ракурс»

Камера взломана и подключена!

Как включить или выключить пин-код на телефоне

Защита смартфона для многих является приоритетом. Это неудивительно, учитывая, что мы храним в нем всю свою жизнь. Контакты, банковские карты, пароли, приватную переписку, документы по работе и многое-многое другое. Все это надо как-то защитить. Для этого производители придумывают большое количество степеней защиты. Пароль, графический ключ, сканирование лица, отпечаток пальцев, сканирование сетчатки… Все это хорошо, но царь всех паролей — это простой пин-код. Его надо ставить на все, что только можно, включая SIM-карту. Давайте-ка объясню, зачем. А заодно расскажу, как его включить и как выключить, если вам это будет надо.

Блокировка любого смартфона — это не пустой звук.

Геолокация

Если доступ к местоположению включен, это еще не повод для тревоги. Приложения могут запрашивать этот доступ, чтобы выполнять свои обычные функции. А вот включенная «история местоположений» фактически означает, что Google записывает все места, где вы бываете. Делается это, конечно, для того, чтобы предложить вам лучший сервис. Но если такая опека вам не по душе, отключите историю местоположений.

Зайдите в пункт «Показывать, где я», и убедитесь, что смартфон не делится вашими координатами с другими людьми. (Еще чего не хватало).

Часто спрашивают, можно ли настроить Android-смартфон так, чтобы в случае потери устройства примерно определить, где он находится, и позвонить на него. Да, но для этого нужно выполнить ряд условий Google. Вы сможете при необходимости заблокировать устройство и даже стереть с него данные.

В этой статье простым языком рассказано, что такое GPS, какую пользу от него может получить путешественник, и как это связано с безопасностью.

Защита данных: фаза первая, физическая

Не всегда другие люди будут намеренно повреждать ваши данные: просто у каждого человека должно быть собственное личное пространство. И сегодня это касается не только «правила вытянутой руки», но и электронных данных.

И с защитой этих самых данных сегодня дело обстоит очень вяло. Лишь недавно в новом Apple iPhone 5S показали сканер отпечатков пальцев, встроенный в кнопку Home. Без преувеличения можно утверждать, что данный продукт открывает новую страницу истории систем мобильной безопасности: если Apple смогла встроить сканер в свой смартфон, то и другие, как обычно, побегут это решение копировать. Более благоразумные посмотрят на ошибки других и предоставят более совершенный, чем iPhone 5S, продукт. А что уж говорить про чипы TPM или аналогичное решение, что сейчас можно найти во многих лэптопах! Максимум, на что сподобились изобретатели – системы распознавания лица или голоса. Или жестов. И если последнее худо-бедно используется, хотя взломать это вообще довольно просто элементарным брутфорсом, то система распознавания лиц еще крайне несовершенна, и ее использует сейчас разве что иной фрик.

Схема дактилоскопического сенсора в iPhone 5s в деталях

Вообще, отпечатки пальцев выглядят достаточно перспективным средством защиты. Нелишним будет упомянуть про то, что не только Айфон стал в этом деле новым Колумбом: тоже самое можно сказать про новый японский планшет Fujitsu Arrows Tab FJT21, в котором тоже внедрили дактилоскопический датчик. И еще год назад этот же известный японский производитель выпустил другой смартфон с именем Arrows V F-04E и тоже со считывателем отпечатков пальцев.

Если пойти еще дальше, то такие вещи на самом деле в мобильной технике существуют довольно давно. Например, в ноутбуках от Lenovo дактилоскопия уже стала стандартом де-факто даже в самых дешевых моделях. Но одно дело – ноутбуки, и совсем другое – более персонализированная техника вроде смартфонов или планшетов.

Тем более что недавно технологию защиты TouchID в iPhone успешно взломали хакеры-любители, воспроизведя отпечаток пальца при помощи латекса, клея и лазерного принтера, а затем успешно применив его в деле. Конечно, не все будут пользоваться этим для взлома смартфона, но данный простой эксперимент показывает сырость данной технологии и еще раз доказывает истину о том, что простая парольная защита на сегодняшний день пока что еще является лучшей.

Кстати, тут можно еще упомянуть про «противоугонные технологии», которыми оснащают свои гаджеты некоторые производители. Смысл их в том, что при краже смартфона он может быть заблокирован удаленно, а также с него могут быть стерты все данные с помощью дистанционной команды. Таким образом, даже если злоумышленник и лишил вас любимой игрушки, ваши фоточки в Instagram не будут ему доступны.

И конечно, на страхе людей перед возможной опасностью любят паразитировать всевозможные жулики. Вспомните сайты, которые кричали о новом страшном вирусе и предлагали установить суперзащиту против него. Или SMS, которые настойчиво предлагают отправить код защиты от другого страшилища. В общем, главное – не поддаваться панике и страхам, а сначала побольше разузнать о том, что вам предлагают. В самом деле, десять минут для суперзащиты ровным счетом ничего не решат, а вы, поискав более точную информацию в интернете, может быть и убережете себя от попадания в сети мошенников.

Но если вы боитесь, лучше от греха подальше отключить у оператора возможность отсылки SMS на короткие номера (это если кардинально). Еще можно установить фоновое приложение вроде ESET USSD Control, которая не даст вам набрать какую-нибудь известную USSD-комбинацию на телефонной клавиатуре, которую оператор почему-то заблокировать не захотел (или же сам ее и предлагает), а деньги она у вас исправно снимает.

Итог

Всё началось со слухов об айфоне, который Apple покажет в 2022 году. Мин-Чи Куо сказал, что в том поколении смартфонов исчезнет «монобровь». Apple откажется от неё в пользу экрана с отверстием. Других подробностей об устройстве пока нет.

Поэтому пока неизвестно, откажется ли Apple от Face ID в пользу Touch ID или сумеет расположить датчики за экраном или в рамке устройства. Можно предположить, что для датчиков Face ID не нужна прозрачная область, какая требуется обычным камерам, поэтому их можно расположить именно под экраном. Но тут нужно будет уточнить у технических специалистов, которые разбираются в этом.

Говорят, лень — двигатель прогресса. Отчасти это так, но с оговорками: прогрессом являются технологии, которые делают жизнь удобнее. Однако это удобство должно ещё и стоить не слишком дорого.

Несмотря на то, что сканеры, на мой вкус, неудобны, срабатывают если не через раз, то не всегда, Touch ID айфону нужен. Но и отказываться от Face ID нельзя: разблокировка этим методом — самое естественное и удобное из всех доступных методов аутентификации

Вы, в конце концов, не всегда ходите в маске, а Apple очень важно, чтобы раздражающих моментов в юзер экспириенсе было как можно меньше. Боюсь, что это самое нераздражающее удобство будет нарушено при отказе от Face ID

Поэтому Touch ID нужно вернуть — в той же Азии многие носят маску постоянно — но только в качестве сопутствующей Face ID технологии. В этом случае Touch ID будет работать при использовании маски, высокого шарфа или шлема, в котором катаются на сноуборде. А всё остальное время люди будут пользоваться Face ID.

![Заклеивать или нет камеру ноутбука, чтобы на вас не могли заработать [18+]](http://sb-smart.ru/wp-content/uploads/3/4/8/348f95329a933f7caed8429369894557.jpeg)